بزرگترین وبلاگ تخصصی ، تفریحی ایرانیان

بزرگترین وبلاگ تخصصی ، آموزشی و تفریحی ایرانیانبزرگترین وبلاگ تخصصی ، تفریحی ایرانیان

بزرگترین وبلاگ تخصصی ، آموزشی و تفریحی ایرانیانمدار رقص نور ساده

در این مدار با یک رقص نور ساده آشنا می شوید.قطعات مورد نیاز

- 10 عدد LED قرمز یا هر رنگ دیگر

- 1 عدد آیسی 4011

- 1 عدد آیسی 4017

- 1 عدد خازن 0.1UF

- 1 عدد پتانسیومتر 100k

- 1 عدد مقاومت 1 مگا اهم

- 1 عدد مقاومت 1 کیلو اهم

- برد بورد

- سیم تلفنی

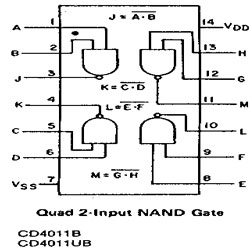

آیسی 4011

این آیسی دارای 4 گیت NAND است.به پایه های ورودی وخروجی در شکل زیر دقت کنید.،پایه 7 تغذیه منفی و پایه 14 تغذیه مثبت است.گیت NAND عکس گیت AND است.همانطور که در شکل مشاهده می کنید.،علامت NOT در بالای AND هر دو پایه ورودی وجود دارد.J،K،L،M پایه های خروجی هستند. |

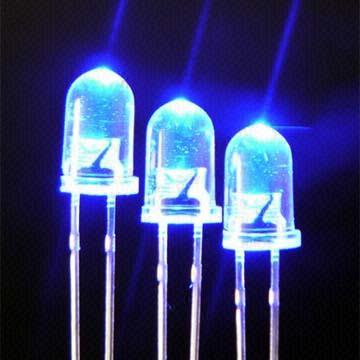

LED

پایه بلندتر پایه مثبت(آند) و پایه کوتاهتر منفی (کاتد)است.همانطور که در نقشه ملاحظه می کنید.پایه بلندتر به پایه های آیسی متصل است و پایه کوتاهتر تمامی LED ها به صورت مشترک به منفی منبع تغذیه متصل شده است. |

نقشه مدار

تمام اتصالات کاملا در نقشه مشخص است.،آیسی 4017 یک Shift Register است.که پالس دریافت شده در پایه 14 را که در نقشه می بینید.،به بقیه پایه هایی که LED به آن متصل است.، شیفت می دهد.واین کار مکررا تکرار می شود وشما شاهد روشن و خاموش شدن LED ها خواهید بود.،اگر مدار شما عمل نکرد.،با استفاده از پیچ گوشتی ساعتی پتانسیومتر را به گونه ای تنظیم کنید.،تا شاهد رقص نور در LED ها باشید.U2 آیسی 4011 و U1A ,U1B در واقع 2 تا از گیتهای NAND آیسی 4011 است.پایه 15 آیسی 4017 پایه reset یا آغاز شمارش از پایه 3 است.این پایه با لبه بالارونده ولتاژ تحریک می شود.برای جلوگیری از reset مدار به صورت ناخودآگاه آنرا به همراه پایه8 و 13 زمین می کنیم.

پایه 14 نیز نسبت به لبه بالا رونده پالس حساس است.و به محض دریافت پالس در اولین بار پایه 3 را high می کند.وشما شاهد روشن شدن LED متصل به این پایه می شوید.این روند تا پایه 11 که آخرین پایه مربوط به شمارش است در صورت دریافت پالس در پایه 14 ادامه خواهد داشت.

پالس نیز به طور خودکار توسط آیسی NAND 4011 ایجاد می شود.فاصله زمانی بین شارژ و دشارژ خازن باعث تحریک پایه 14 می شود.فاصله زمانی بین شارژ و دشارژ خازن در واقع فاصله زمانی بین روشن و خاموش شدن LED ها یا high و low شدن پایه های آیسی 4017 است.

می توانید با پیچ گوشتی ساعتی این پتانسیو متر را پیچانده و فاصله زمانی شارژ و دشارژ خازن و در واقع فاصله زمانی بین شمارش ها را به طور دلخواه تنظیم کنید.

|

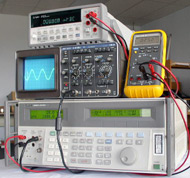

قسمتهای مختلف اسیلوسکوپ

مقدمه

اسیلوسکوپ در حقیقت رسامهای بسیار سریع هستند که سیگنال ورودی را در برابر زمان یا در برابر سیگنال دیگر نمایش میدهند. قلم این رسام یک لکه نورانی است که در اثر برخورد یک باریکه الکترون به پردهای فلوئورسان بوجود میآید.

به علت لختی بسیار کم باریکه الکترون میتوان این باریکه را برای دنبال کردن تغییرات لحظهای (ولتاژهایی که بسیار سریع تغییر میکنند، یا فرکانسهای بسیار بالا) بکار برد. اسیلوسکوپ بر اساس ولتاژ کار میکند. البته به کمک مبدلها (ترانزیستورها) میتوان جریان الکتریکی و کمیتهای دیگر فیزیکی و مکانیکی را به ولتاژ تبدیل کرد.لامپ پرتو کاتدی

اسیلوسکوپ از یک لامپ پرتو کاتدی که قلب دستگاه است و تعدادی مدار برای کار کردن لامپ پرتو کاتدی تشکیل شده است. قسمتهای مختلف لامپ پرتو کاتدی عبارتند از:- تفنگ الکترونی :

تفنگ الکترونی باریکه متمرکزی از الکترونها را بوجود میآورد که شتاب زیادی کسب کردهاند. این باریکه الکترون با انرژی کافی به صفحه فلوئورسان برخورد میکند و بر روی آن یک لکه نورانی تولید میکند. تفنگ الکترونی از رشته گرمکن ، کاتد ، شبکه آند پیش شتاب دهنده ، آند کانونی کننده و آند شتاب دهنده تشکیل شده است.

الکترونها از کاتدی که بطور غیر مستقیم گرم میشود، گسیل میشوند. این الکترونها از روزنه کوچکی در شبکه کنترل میگردند. شبکه کنترل معمولا یک استوانه هم محور با لامپ است و دارای سوراخی است که در مرکز آن قرار دارد. الکترونهای گسیل شده از کاتد که از روزنه میگذرند (به دلیل پتانسیل مثبت زیادی که به آندهای پیش شتاب دهنده و شتاب دهنده اعمال میشود)، شتاب میگیرند. باریکه الکترونی را آند کانونی کننده ، کانونی میکند.

- صفحات انحراف دهنده :

صفحات انحراف دهنده شامل دو دسته صفحه است. صفحات انحراف قائم که بطور افقی نسب میشوند و یک میدان الکتریکی در صفحه قائم ایجاد میکنند و صفحات y نامیده میشوند. صفحات انحراف افقی بطور قائم نصب میشوند و انحراف افقی ایجاد میکنند و صفحات x نامیده میشوند. فاصله صفحات به اندازه کافی زیاد است که باریکه بتواند بدون برخورد با آنها عبور کند.

- صفحه فلوئورسان :

جنس این پرده که در داخل لامپ پرتو کاتدی قرار دارد، از جنس فسفر است. این ماده دارای این خاصیت است که انرژی جنبشی الکترونهای برخورد کننده را جذب میکند و آنها را به صورت یک لکه نورانی ظاهر میسازد. قسمتهای دیگر لامپ پرتو کاتدی شامل پوشش شیشهای ، پایه که از طریق آن اتصالات برقرار میشود، است.

مولد مبنای زمان

اسیلوسکوپها بیشتر برای اندازه گیری و نمایش کمیات وابسته به زمان بکار میروند. برای این کار لازم است که لکه نورانی لامپ روی پرده با سرعت ثابت از چپ به راست حرکت کند. بدین منظور یک ولتاژ مثبت به صفحات انحراف افقی اعمال میشود. مداری که این ولتاژ مثبت را تولید میکند، مولد مبنای زمان یا مولد رویش نامیده میشود.مدارهای اصلی اسیلوسکوپ

سیستم انحراف قائم

چون سیگنالها برای ایجاد انحراف قابل اندازه گیری بر روی صفحه لامپ به اندازه کافی قوی نیستند، لذا معمولا تقویت قائم لازم است. هنگام اندازه گیری سیگنالهای با ولتاژ بالا باید آنها را تضعیف کرد تا در محدوده تقویت کنندههای قائم قرار گیرند. خروجی تقویت کننده قائم ، از طریق انتخاب همزمانی در وضعیت داخلی، به تقویت کننده همزمان نیز اعمال میشود.سیستم انحراف افقی

صفحات انحراف افقی را ولتاژ رویش که مولد مبنای زمان تولید میکند، تغذیه میکند. این سیگنال از طریق یک تقویت کننده اعمال میشود، ولی اگر دامنه سیگنالها به اندازه کافی باشد، میتوان آن را مستقیما اعمال کرد. هنگامی که به سیستم انحراف افقی ، سیگنال خارجی اعمال میشود، باز هم از طرق تقویت کننده افقی و کلید انتخاب رویش در وضعیت خارجی اعمال خواهد شد. اگر کلید انتخاب رویش در وضعیت داخلی باشد، تقویت کننده افقی ، سیگنال ورودی خود را از مولد رویش دندانهداری که با تقویت کننده همزمان راه اندازی میشود، میگیرد.همزمانی

هر نوع رویشی که بکار میرود، باید با سیگنال مورد بررسی همزمان باشد. تا یک تصویر بی حرکت بوجود آید. برای این کار باید فرکانس سیگنال مبنای زمان مقسوم علیهای از فرکانس سیگنال مورد بررسی باشد.مواد محو کننده

در طی زمان رویش ، ولتاژ دندانهدار رویش اعمال شده به صفحات x ، لکه نورانی را بر یک خط افقی از چپ به راست روی صفحه لامپ حرکت میدهد. اگر سرعت حرکت کم باشد، یک لکه دیده میشود و اگر سرعت زیاد باشد، لکه به صورت یک خط دیده میشود. در سرعتهای خیلی زیاد ، ضخامت خط کم شده و تار به نظر میرسد و یا حتی دیده نمیشود.کنترل وضعیت

وسیلهای برای کنترل حرکت مسیر باریکه بر روی صفحه لازم است. با این کار شکل موج ظاهر شده بر روی صفحه را میتوان بالا یا پائین یا به چپ یا راست حرکت داد. این کار را میتوان با اعمال یک ولتاژ کوچک سیستم داخلی (که مستقل است) به صفحات انحراف دهنده انجام داد. این ولتاژ را میتوان با یک پتانسیومتر تغییر داد.کنترل کانونی بودن

الکترود کانونی کننده مثل یک عدسی با فاصله کانونی تغییر میکند. این تغییر با تغییر پتانسیل آند کانونی کننده صورت میگیرد.کنترل شدت

شدت باریکه با پتانسیومتر کنترل کننده شدت که پتانسیل شبکه را نسبت به کاتد تغییر میدهد، تنظیم میشود.مدار کالیبره سازی

در اسیلوسکوپهای آزمایشگاهی معمولا یک ولتاژ پایدار داخلی تولید میشود که دامنه مشخصی دارد. این ولتاژ که برای کالیبره سازی مورد استفاده قرار میگیرد، معمولا یک موج مربعی است.

دانلود و معرفی 6 نرم افزار مفید رشته برق

نرم افزار رمز گشای مقاومت ها

این نرم افزار ساده برای فهمیدن مقدار مقاومت های 4 خط و 5 خط بسیار مفید می باشد؛ کافی است ابتدا روی آیکونی که مربوط به مقاومت مورد نظر شماست ( 4 یا 5 خط ) کلیک کرده تا انتخاب گردد سپس رنگ های مقاومت را انتخاب کنید تا مقدار مقاومت با تلورانس برای شما نمایش داده شود.

از اینجا دانلود کنید.

نرم افزار 555 Desginer

نرم افزاری که مشاهده می فرمایید، نرم افزاری ساده برای طراحی و محاسبات مدارات ساخته شده با IC 555 و IC 556 می باشد.

از قسمت های مختلف آن می توان به قسمت های زیر اشاره نمود:

4 مود IC 555 )3 استابل و 1 مونواستابل)

16 مورد مدار به عنوان مثال

مشخصات IC و …

از اینجا دانلود کنید.

نرم افزار 8051 IDE (8051 Integrated Development Environment)

8051 IDE ترکیبی از یک ادیتور، اسمبلر و یک سیمولاتور در یک برنامه می باشد. و تمام برنامه های مورد نیاز برای کار با یک 8051 را در اختیار دارد.

برای کار با برنامه ابتدا می بایست سورس کد وارد ادیتور گشته سپس سورس کد به وسیله اسمبلر اسمبل شده در صورت نداشتن خطایی در سورس کد در نهایت شبیه سازی شده تا برای پروگرم شدن میکرو برنامه آماده شود.

از اینجا دانلود کنید.

نرم افزار Electrical Calculations v2.31

این نرم افزار مخصوص محاسبات الکتریکال و بیشتر مورد توجه مهندسین برق قدرت می باشد از قابلیت های این نرم افزار می توان به محاسابات شین، کابل، راه اندازی موتور و ... اشاره نمود. همچنین می توان به محاسبات اتلاف جریان در شین های آلمینیومی و مسی در حالات مختلف اشاره نمود.

از اینجا دانلود کنید.

نرم افزار IC-Databook

در این نرم افزار شما می توانید اطلاعات اکثر IC های معروف سری 74XXX و

40XXX را که در واقع ترتیب پایه ها، جدول کارکرد و کار IC را شامل می شود ملاحضه نمایید.

در کل این نرم افزار شامل 230 IC مختلف می باشد، همچنین شما به راحتی می توانید IC جدیدی که دلتان می خواهد به آن اضافه نمایید.

از اینجا دانلود کنید.

نرم افزار نرم افزار MiscEI

این برنامه شامل قسمت های مختلفی جهت محاسبات در سیستم های مختلف برقی است.

از جمله قسمت های مختلف به موارد زیر می توان اشاره نمود:

محاسبات

ماشین حساب

کشیدن منحنی برای مجموعه ای از نقاط

مجموعه ای کامل از محاسبات هندسی (محیط، مساحت و ...)

محاسبات قانون اهم (قانون اهم، به دست آوردن امپدانس و ...)

محاسبات قانون اهم برای سیستم های سه فاز

محاسبات دسی بل

محاسبات مربوط به شارژ و دشارژ خازن و سلف و ...

به دست آوردن RMS، پیک، میانگین و ...

محاسبات لنز

محاسبات روشنایی

مکانیکال

محاسبه مقاومت و اتلاف توان در سیم ها

محاسبات اندازه و بزرگی فن

محاسبات مربوط به خنک کننده ها

محاسبات مربوط به PCB

محاسبات مربوط به کابل

قطعات

مباحث مربوط به رنگ در مقاومت ها، خازن ها و ...

محاسبات سنسورهای معروف دما (PT100، NTC)

رنگ و طول موج LED ها و طراحی مدار مناسب برای راه اندازی LED سیستم های شماره گزاری قطعات

محاسبات مربوط به MOS ها

مدرات نمونه

محاسبات مدارات RC، RL، RLC

محاسبات اتصال موازی و سری مقاومت، خازن، سلف

محاسبات IC 555

طراحی مدارات تقسیم ولتاژ

محاسبات مدارات با المان های وابسته

مدار

طراحی و محاسبات 32 نوع فیلتر

طراحی انواع مختلف آنتن

طراحی منابه تغذیه با74XX و LM317

MPU

محاسبات تقسیم زمان برای تایمر

تبدیل اعداد حقیقی به کسر و پکیج های مورد نیاز

محاسبات ارتباطات سریال

از اینجا دانلود کنید.

توضیحات نرم افزار ها برگرفته از وبلاگ شهاب shahab100.persianbog.com و لینک دانلودها از سایت www.mem.ir میباشد

آمپر متر چیست؟

ریشه لغویلغت ammeter از کلمه amper مشتق شده است. توجه کنید که حرف P در کلمه amper حذف شده است و فقط دو حرف اول این کلمه در لغت ammeter بکار رفته است.

ما نمیتوانیم الکترونها یا پروتونها را دیده یا لمس کنیم. به همین دلیل نمیتوانیم آنها را بشماریم. در نتیجه به ابزاری احتیاج داریم تا بتوانیم آنها را بشماریم. شدت روشنایی لامپ مشخصاتی از شدت جریان را به ما نشان میدهد، ولی دو نقص اصلی دارد. اول اینکه نمیتواند شدت جریان را در واحدی که به آسانی قابل یادداشت و مقایسه با اندازه گیری شدت جریان در محلها و زمانهای دیگر است، اندازه بگیرد. همچنین در شدت جریانهای معین میتوان از آن استفاده کرد. اگر مقدار شدت جریان خیلی کم باشد، لامپ روشن نمیشود و اگر شدت جریان خیلی زیاد باشد، لامپ میسوزد. برای رفع نقص اول به ابزاری احتیاج داریم که به ما نشان دهد، چند آمپر (چند کولن الکترون در هر ثانیه) در مدار جریان دارد. دستگاه مخصوصی که این اندازه گیری را انجام میدهد، آمپرمتر (ammetr) نامیده میشود.

طرز کار آمپرمتر

آمپرمتر مقدار شدت جریانی را که از آن میگذرد، بوسیله یک عقربه که در روی صفحه درجه بندی شده حرکت میکند، نشان میدهد. میزان انحراف عقربه آمپرمتر با تعداد الکترونهایی که از این دستگاه میگذرند، نسبت مستقیم دارد. یعنی نشان میدهد که چه مقدار بار الکتریکی در ثانیه از آن عبور میکند.

طرز استفاده از آمپرمتر

آمپرمتر از خیلی جهات شبیه کنتور آب است که میزان آب مصرف شده منازل را اندازه میگیرد. هر دو دستگاه (آمپرمتر و کنتور آب) باید طوری در مدار قرار گیرند که جریانهای الکتریسیته و آب از آنها بگذرد، تا بتوان شدت جریان را اندازه گرفت. تمام آبی که از لوله اصلی وارد خانه میشود، باید از کنتور آب عبور کند. آمپرمتر نیز باید طوری قرار گیرد که تمام جریان الکتریسته از ان بگذرد، تا بتوان تمام شدت جریان الکتریکی را بوسیله آن اندازه گرفت. این نوع اتصال را اتصال متوالی یا سری میگویند. یعنی اجزا تشکیل دهنده مدار در یک خط مستقیم (یک مسیر هدایت کننده) به یکدیگر اتصال دارند.

مراحل قرار دادن آمپرمتر در مدار

برای قرار دادن آمپرمتر در مدار متوالی به ترتیب زیر عمل کنید.

1. نیروی خارجی را که به مدار وارد میشود، قطع کنید.

2. آن قسمت از مدار را که آمپرمتر در آن قرار دارد، باز کنید یا ببرید.

3. انتهای مثبت آمپرمتر را به سیمی که به قطب مثبت پیل میرود، وصل کنید.

4. انتهای منفی آمپرمتر را به سیمی که به قطب منفی پیل میرود، وصل کنید.

مراحل 4 , 3 (که عبارتند از انتقال مثبت به مثبت ، منفی به منفی) را دقت در پلاریته مینامند و این امر مهم است. زیرا دستگاه اندازه گیری آمپرمتر شدت جریان را در یک جهت نشان میدهد. اگر دستگاه اندازه گیری را بطور عکس در مدار قرار دهیم، چون جریان در جهت عکس (که مناسب آمپرمتر نیست) از آن میگذرد و انحراف عقربه بوجود میآید که باعث شکسته شدن یا خم شدن آن میگردد. فیش قرمز را به جک قرمز آمپرمتر و فیش سیاه را به جک سیاه در بالای آمپرمتر وصل کنید.

خطای دستگاه اندازه گیری (Meter Tolrances)

باید توجه داشت که در یک مدار معین آمپرمترهای مختلف ، اندازه شدت جریان را با کمی اختلاف نشان میدهند. این امر بدان دلیل است که مقداری از انرژی که در مدار جریان دارد، برای بکار انداختن آمپرمتر مصرف میشود و همه آمپرمترها هم یکسان نیستند. همچنین به علت اختلافی که در ساختمان آمپرمتر و تلف شدن انرژی وجود دارد، شدت جریانی را که در روی آمپرمتر میخوانید، تقریبی است. دستگاه اندازه گیری درست است که حدود خطای آن 0± در صد اندازه واقعی باشد. یعنی اگر شدت جریان اصلی 100 آمپر باشد، روی دستگاه آمپرمتر حدود 9 تا 10 آمپر را میخوانید.

بکار بردن آمپرمتر

1. یک آمپرمتر ساده را بردارید. در انتخاب دستگاه اندازه گیری دقت کنید که شدت جریان مدار نباید بیش از حد تعیین شده برای اندازه گیری باشد. زیرا آمپرمتر بر حسب درجه بندی خود ، شدت جریانهای معینی را میتواند اندازه بگیرد. در مورد این آزمایش میتوانید فرض کنید که آمپرمتر دارای توانایی کافی برای اندازه گیری شدت جریان میباشد.

2. فیش قرمز را به جک قرمز و فیش سیاه را به جک سیاه وصل کنید.

3. مطمئن شوید که به مدار انرژی داده نمیشود. کلید مدار باید باز باشد (به خاطر حفظ جان خود هیچگاه سعی نکنید که آمپرمتر را در مداری که انرژی الکتریکی در آن جریان دارد قرار دهید).

4. با جدا کردن سیم رابط بین T2 و T1 مدار را باز کنید. با قرار گرفتن آمپرمتر بین این دو نقطه مدار کامل میشود.

5. با رعایت پلاریته ، فیش سیاه را به T1 و فیش قرمز را به T2 وصل کنید. اگر پلاریته مناسب در نظر گرفته نشود، عقربه آمپرمتر به طرف چپ منحرف شده و این عمل موجب خرابی دستگاه اندازه گیری خواهد شد.

6. کلید مدار را ببندید و درجهای را که آمپرمتر نشان میدهد بخوانید. همیشه از روبرو به صفحه درجه بندی شده آمپرمتر نگاه کنید و هیچوقت تحت هیچ زاویهای درجه آمپرمتر را نخوانید.

7. درجهای را که خواندهاید، یادداشت کنید.

8. کلید مدار را باز کنید

مقاله درمورد استحکام امنیت بیسیم

مقاله زیرکه درمورد استحکام امنیت بیسیم است نوشته دکترBruce Potter و ترجمه

خانم مهندس مهسا همایونفر کارشناس الکترونیک

چکیده امنیت شبکه بی سیم یک موضوع دینامیکی است.مشکلات جدید به سرعت پدیدار شده اند.محققان دانشگاهی با (WEP:Wired Equivalent Privacy ) و برنامه هایی که برای یک مدت کوتاه، مثل چند ماه، در اینترنت قابل دسترسی بوده و به هر کسی اجازه شکستن (Crack) کلیدهای استفاده شده در شبکه WEP را می داد، مشکلاتی پیدا کردند.از سوی دیگر کمپانی های فروش تجهیزات کامپیوتر و هیئتهای استاندارد دائماً وضعیت امنیت شبکه را به سیستمهای مقابله کننده با این مشکلات اعمال کرده و راه حلها را برای نسل بعدی محصولات آماده می کنند.در این مقاله رابطه مردم، صنعت، سیاست گذاری و فناوری را در ارتباط با امنیت شبکه های بی سیم بررسی می کنیم.

معمولاً وقتی درباره امنیت بی سیمی بحث می کنیم، تمرکز روی فناوری جدید است.غریزه طبیعی ما در جستجوی راه حلهای فنی برای مشکلات امنیتی است ؛ مانند دیواره آتشین (Firewall) بهتر برای محافظت اطلاعات از مهاجمان پیشرفته، سیستمهای ردیابی بهتری که بدون اطلاع شروع بکار کرده و برای پیدا کردن صدمه های پیشرفته در شبکه عمل می کند، و نیز محصولات امنیتی بی سیم و پروتکل هایی کاربردی برای مقابله با تهدیدهای بی سیم پیشرفته.

به هر حال، فناوری فقط یک بخش کوچک از راه حل است.برای امنیت حرفه ای، ما به یک دیدگاه جامع و بدون پراکندگی از امنیت بی سیمی نیاز داریم تا راه حل کامل و واقع بینانه ای برای این مشکل بسازیم.

مردم

انسانها نقش بحرانی را در امنیت هر شبکه بازی می کنند.با شبکه های بی سیم عامل انسانی حتی مهمتر شده است.بهترین امنیت در دنیا بوسیله یک کاربر مخرب ممکن است آسیب ببیند.اگر خصوصیات امنیتی یک محصول بی سیم برای پیکربندی پیچیده و سخت باشد، یک کاربر ممکن است خیلی راحت و سریعتر از حد معمول، با کمی دردسر آنها را از کار بیاندازد.بعنوان مثال کلیدهای WEP آشکارا برای کاربرها گیج کننده بودند.ممکن است یک کمپانی فروش لوازم کامپیوتر یک کلید داخلی در مبنای شانزده بخواهد در حالیکه کمپانی دیگر کلیدهای ASCII را درخواست نماید.یک کاربر عادی کسی است که هیچ آگاهی درباره تفاوت بین hex و ASCII ندارد و متوجه نمی شود چرا کلید مشابه بکار برده شده در دو طرف اتصال هنوز کار می کند و در آخر نتیجه چه می شود ؟ WEP خاموش شده و از کار می افتد.

در یک سطح مهم و پرخطرتر، کاربرها می توانند حتی باعث مشکلات بزرگتری شوند.اگر شبکه بی سیم شما به دلیل مکانیزم امنیتی روی آن ( گواهینامه ثبت نام، مشکلات پیکربندی و... ) برای استفاده سخت باشد، ممکن است کاربرها، سازمان و زیربنای کار شما را همگی با هم گام به گام خراب کنند.کاربرها نقاط دسترسی خودشان را بدست آورده و به شبکه متصل خواهند شد، بنابراین مجبور به معامله با شرکت مدیر شبکه بی سیم نیستند.

بدلیل حفاظتهای "امنیت بی سیمی پیشرفته"، یک کاربر یک حفره نفوذی مستقیماً به شبکه حقوقی و رسمی شما ایجاد کرده است.

آنسوی ایجاد و برپایی شبکه بی سیم، مردم همچنین مجبورند شبکه را نگهداری کنند.وسایل و ابزار شبکه های بی سیم بصورت دوره ای نیاز به پیکربندی مجدد و یا نصب نرم افزارهای جدید دارند.ابزارهای بی سیم مانند دیگر قطعات و تجهیزات شبکه، وقایع بازرسی شده را ثبت کرده و اعلام خطرهای امنیتی را تولید می کنند.برخی اشخاص نیاز به تجزیه و تحلیل وقایع ثبت شده دارند و باید امکان انجام هر گونه عملی روی آنها را داشته باشند.بدون راهی روشن و قابل استفاده برای نگهداری و حفاظت (مانیتورینگ) ساختار و سازمان شبکه بی سیم، مدیران شبکه بهتر است برای گذراندن اوقات خود کارهای بهتری پیدا کنند.

در نهایت، این فشارها و پیچیدگی های امنیت شبکه، در یک راه نادرست و با پتانسیل مجهول و نامشخص می باشد.

صنعت

گسترش سرمایه گذاری در شبکه های WiFi بر اساس نقاط دسترسی و کارتهای شبکه خانگی ساخته نشده است.آنها توسط هر کدام از کمپانی های فروش محصولات WiFi، از شبکه بزرگ و عظیم Cisco،تا تهیه کنندگان بیشمار WiFi مانند YDI خریداری می شوند.

این سرمایه گذاریها با خصوصیات امنیتی پیشنهادی توسط این کمپانی ها محدود شده اند.بعنوان مثال سرمایه گذاری ها می توانند کمپانی هایی را که مکانیزم امنیتی جدیدی منتشر کرده یا وظایف شغلی شان را بالا برده اند گسترش دهند.به هر حال کمپانی های فروش، فقط قصد دارند ابزارهایی با میزان امنیتی که مورد نیازشان است تا به تقاضاهای بازار فروش جواب دهند، بسازند.

اگر اکثریت قریب به اتفاق خریداران، با یک سطح پایین امنیتی موافق باشند، این کوچکترین انگیزه برای کمپانی های فروش تجهیزات کامپیوتری است تا میزان عظیمی از تحقیقات و کوششهای خود را جهت توسعة مکانیزم های امنیتی جدید صرف کنند.

این یک علم اقتصادی ساده است.اگر یک خریدار بخواهد با USD50 یک نقطه دسترسی بدون امکانات امنیتی بخرد، چرا آنها بخواهند USD200 روی نسخه ای با امنیت بالا هزینه کنند ؟

تا زمانی که صنعت تقاضاهای واقعی برای محصولات بی سیمی که امنیتی خارج از چهارچوب داشته و در عین حال پیکربندی پیچیده ای دارند، مشاهده می کند، وضعیت بهبود نخواهد یافت.

خط مشی

اغلب اوقات سرمایه گذاری ها یک سیاست بی سیمی واضح ندارند.اگر چنین باشد، ممکن نیست بتوان با کاربرها ارتباط مؤثری برقرار کرد.و حتی اگر ساختار سیاست گذاری شفاف و واضح هم باشد، کاربران کج اندیش و مخرب هنوز هم می توانند این سیاست گذاری را مختل نمایند.مطمئناً خاصیت شبکه های بی سیمی یک نقص سیاست گذاری محتمل دارد.به معنی اینکه یک کاربر می تواند یک نقطه دسترسی غیر قانونی مؤثر را بشکل یک حفره درون شبکه شرکت پشت دیواره آتشین (Firewall) آن گسترش دهد.

سیاست گذاری و تدبیر، انسانهای خوب را خوب نگه می دارد و امکان بازداری انسانهای بد را از انجام اعمال بد ندارد.در بهترین حالت، سیاست گذاری، بازداشتن و امتناع است نه حفاظت کردن.به هر حال بدون سیاست گذاری، حتی انسانهای خوب هم نمی دانند خطوط هدف به چه سمتی کشیده شده اند.

فناوری

فناوری مطمئناً جایگاه خاص خود را در امنیت شبکه دارد.وقتی یک بار یک مهاجم، یک حفره درون راههای ارتباطی و پروتکل ها پیدا کند، این پروتکل نیاز به تعمیر و یا راه اندازی مجدد دارد.حفاظتهای اصلی در 802.11 برای محبوبیت و معروفیت شبکه های بی سیم، فرضیاتی ناکافی بودند.در پاسخ به آن کمپانی های فروش تجهیزات کامپیوتری قابلیتهایی را برای پیش گیری از استفاده ضعیف مسیر فرمت و قالب بندی در تجهیزات WiFi اضافه کردند که بدین ترتیب ساختار WEP به سختی و بندرت دچار حملات می شود.همچنین به منظور بازدید کامل امنیت WiFi، هیئتهای استاندارد بین المللی شروع بکار روی استانداردهای امنیتی جدید مثل 802.11i کردند.بعلاوه، کمپانی هایی چون Cranite مکانیزم های حفاظتی کاملاً جدید و اختصاصی ایجاد کرده اند تا سیستمهای امنیتی پیشرفته ای را در آینده نزدیک تهیه نمایند.

همیشه فناوری امنیت شبکه های بی سیم در حال بسط و گسترش است.راه حل امروز، برای فردا چاره ساز نبوده و سیستمها همچنان آسیب پذیر باقی می مانند.دانشمندان صنعتی علاقمندند این موضوع را محک زدن آینده بنامند و من ترجیح می دهم از آن بعنوان شعور عمومی یاد کنم.

سخن آخر

برای موضوع امنیت شبکه تصور سر و کار داشتن با مردم و سیاست و صنعت ممکن است به نظر بد و سطح پایین بیاید.اغلب مشاهده گردید که از امنیت حرفه ای چشم پوشی شده و بیشتر به فناوری توجه شده است.فناوری جدید و پیشرفته خیلی مفید است اما فناوری به تنهایی نمی تواند مشکلات را حل نماید.در واقع ممکن است تکیه بر فناوری بعنوان راه حل اصلی زیانبارتر از فوایدش باشد.

بوسیله ایجاد یک معبر و راه حل جامع برای امنیت بی سیمی، شما به احتمال قریب به یقین، حملات را متوقف کرده و یک مسیر برای ایجاد معامله و داد و ستد با کاربرها ایجاد خواهید نمود. چرا که بدون کاربرها، یک شبکه بی سیم با امنیت بالا، حقیقتاً به یک گرماساز اتمسفری گران قیمت تبدیل می شود